日々、サイバー攻撃と脅威が増加しているため、攻撃者はより高度な方法を使用してコンピューター システムをハッキングしています。サイバー セキュリティは、コンピューター、ネットワーク、サーバー、電子システム、モバイル デバイス、プログラム、および電子システムをデジタル攻撃から保護するための非常に有用な保護システムです。一般に、サイバー攻撃は、オペレーターから金銭を強要したり、一般的なビジネス プロセスを妨害したりして、機密データへのアクセス、破壊、または変更を目的としています。サイバーセキュリティは、主にコンピューターシステムを不正アクセスから守ることを目的としています。更新が必要になるなど、サイバー攻撃から保護するためのサイバー セキュリティのヒントがたくさんあります。 オペレーティング·システム 、ウイルス対策ソフトウェアを使用する、強力なパスワードを使用する、許可されていないリンクや電子メールを開かない、公共の場所でセキュリティで保護されていない Wi-Fi ネットワークを使用しない。

この記事では、 サイバーセキュリティセミナーのトピックス 工学部の学生向け。

工学部学生向けサイバーセキュリティセミナートピックス

工学部の学生向けのサイバー セキュリティ セミナーのトピックのリストを以下に示します。

フィッシング攻撃

フィッシング攻撃は、信頼できるソースから送信されたように見える詐欺的な通信を送信する一般的なサイバー攻撃です。通常、この連絡は電子メールで行うことができます。フィッシング攻撃の主な目的は、ログイン情報、クレジット カード情報、銀行口座情報などのデータを盗んで利用または販売したり、被害者のコンピューターにマルウェアをインストールしたりすることです。フィッシング攻撃には、電子メール、スピア、ホエーリング、スマッシング、アングラーなど、さまざまな種類があります。

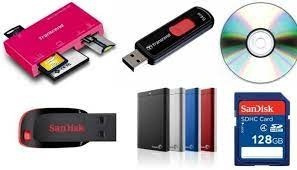

リムーバブルメディア

リムーバブル メディアは、さまざまな企業で日常的に使用されているセキュリティ意識のトピックです。これは、ユーザーがデータをデバイスにコピーし、デバイスからデータを削除できるポータブル ストレージ メディアです。リムーバブル メディアは、実行中に PC から簡単に取り外すことができます。これを使えば、あるPCから別のPCへのデータ送信が簡単になります。 SD カード、USB ドライブ、CD、Blu-ray ディスク、DVD、磁気テープ、フロッピー ディスクなど、さまざまな種類のリムーバブル メディアがあります。

パスワードベースの認証

パスワードベースの認証は、さまざまな企業で使用されている非常に単純なサイバー セキュリティの概念です。一般的に使用される秘密の言葉は、許可されていない人が簡単に推測して、アカウントにアクセスする権利を取得します。サイバー犯罪者は、従業員の単純な、または認識可能なパスワード パターンを使用して、非常に簡単にアカウントにアクセスできます。このデータが盗まれると、販売または公開して収益を得ることができます。したがって、ランダム化されたパスワードの実装により、サイバー犯罪者がさまざまなアカウントにアクセスすることがはるかに困難になります.さらに、2 要素認証は、アカウントの完全性を保護する追加の安全層を提供することもできます。

モバイル デバイスのセキュリティ

モバイル デバイス セキュリティは、モバイルに保存され、ラップトップ、タブレット、ウェアラブルなどのポータブル デバイスを介して送信される機密データを保護するのに役立ちます。モバイル デバイスに対する潜在的な脅威には、主にフィッシング詐欺、悪意のあるモバイル アプリ、スパイウェア、安全でない Wi-Fi ネットワーク、データ漏えいがあります。安全違反を回避するために、すべての企業はリスクを軽減するための予防的かつ明確な措置を講じる必要があります。モバイル デバイス セキュリティの利点には、主に安全ポリシーの適用、アプリケーション制御、データのバックアップ、自動化されたデバイスの登録、デバイスの更新制御などがあります。

リモートワーク

リモートワークは、生産性、ワークライフバランスの向上、柔軟性を向上させるため、組織にとって非常に役立ちますが、サイバーセキュリティの問題も増加させます.そのため、ラップトップ、コンピューター、スマートフォンなどの業務目的で使用されるデバイスは、ウイルス対策ソフトウェアをインストールしたらロックしたままにする必要があります。

在宅勤務のライフスタイルに適応したリモート ワーカーを採用する企業が増えていますが、従業員は主にパーソナル ネットワーク、新しいオンライン ツール、パーソナル デバイス、そのため、パンデミック中にいくつかの問題が発生する可能性があります。そのため、時間をかけて安全プロセスを確認し、すべてが機能して安全であるかどうかを確認することが重要です。

公衆無線LAN

公共の使用 Wi-Fi 旅行中や公共の場所にいるとき、仕事に追いつくとき、オンラインアカウントにアクセスするとき、緊急メールをチェックするときに非常に便利です。ただし、これらのパブリック ネットワークはサイバー攻撃につながる可能性があります。公衆 Wi-Fi には、マルウェアの配布、悪意のあるホットスポット、中間者攻撃、Wi-Fi のスヌーピングとスニッフィング、暗号化されていないネットワークなど、多くのリスクがあります。

公衆ネットワークを非常に安全に使用するには、これらに従う必要があります。機密データへのアクセスを避ける、VPN を使用する、HTTPS Web サイトに固執する、ブラウザーの拡張機能を使用する、調整が必要な接続設定を使用する、ファイルの共有をオフにする、プライバシー スクリーンを使用する、2 要素認証を使用する、アンチウイルスをインストールする、および適当にログアウト。

クラウド セキュリティ

ビジネスの安全性に対する内部および外部の脅威に対処するために設計された一連の手順とテクノロジーは、クラウド セキュリティとして知られています。このセキュリティは、さまざまな組織がクラウドベースのツールとサービスを統合し、インフラストラクチャの一部としてデジタル トランスフォーメーション戦略に移行する際に必要になります。

クラウド移行やデジタル トランスフォーメーションなどの用語は、企業の設定で頻繁に使用されています。企業がこれらのアイデアを保持し、運用アプローチを最適化しようとすると、生産性とセキュリティのレベルのバランスを取ると、新しい課題が発生します。したがって、クラウド セキュリティとは、クラウド データ、インフラストラクチャ、アプリケーションを脅威から守るポリシー、テクノロジー、サービス、コントロールを指します。クラウド セキュリティは主に、データ サーバー、物理ネットワーク、データ ストレージ、OS、コンピューター仮想化フレームワーク、ミドルウェア、実行環境などを保護するために設計されています。

ソーシャルメディア

ソーシャル メディアは飛躍的に発展し、多くの利点をもたらしましたが、多くのハッカーによる多くのサイバー セキュリティの問題に直面しています。なぜなら、私たちは毎日、画像、プロモーション、イベント、仕事など、ソーシャル メディア アカウントに多くのことを投稿しているためです。これらすべてを共有すると、プライバシーが侵害される可能性があります。関連する問題のいくつかは次のとおりです。データのプライバシー、データ マイニング、ウイルスやマルウェアによる攻撃、法的な問題など。

“4極双投スイッチの概略図 ”

これらすべての問題を克服するには、強力なパスワードを作成する必要がある、パスワードが小文字、大文字、特殊文字と数字で難しいものであることを確認する、電話番号、生年月日、名前、ソーシャルなどの個人データを共有しないようにするなどの解決策に従う必要があります。セキュリティの詳細、写真、さまざまなソーシャル メディア プラットフォームが提供するセキュリティとプライバシーのオプションを使用する、許可された Wi-Fi 接続のみを使用する、OS を更新する、ウイルス対策を使用する、既知の人からの友達リクエストのみを受け入れる必要があります。

サイバーセキュリティにおける AI の未来

サイバーセキュリティ内の人工知能は、組織がデータの機密性を維持するために監視、報告、検出、およびサイバー脅威に対抗するのに役立ちます。個人間の意識の高まり、情報技術の進歩、インテリジェンスのアップグレード、警察業務ソリューション、およびさまざまなソースから収集される情報の量の増加により、改善された信頼性の高いサイバー セキュリティ ソリューションの使用が求められています。

サイバー攻撃の質と発生率の増加により、AI を使用したサイバー システムが推進されています。世界的に増加しているサイバー攻撃インシデントは、データを保護するための組織間の意識を高めています。これらのサイバー犯罪者の背後にある主な理由は、政治的競争、競技者が利益を得るために行動し、他の名前に危害を加えること、国際的なデータの盗難などです.

サイバーセキュリティのためのデータマイニングのアプローチ

私たちの日常生活では、インターネットと通信技術の使用が大きな役割を果たしています。データ マイニング機能は、サイバー犯罪者だけでなく、セキュリティの専門家にも利用されています。データ マイニング アプリケーションを使用すると、分析、プログラムの動作、閲覧習慣などによって将来のサイバー攻撃を検出できます。インターネット ユーザーの数は徐々に増加しているため、サイバー世界での作業中のセキュリティには大きな課題があります。

マルウェア、サービス拒否、スニッフィング、スプーフィング、サイバーストーキングが主要なサイバー脅威です。データ マイニング技術は、異常なシステム アクティビティ、および動作パターンとシグネチャ パターンを監視することにより、脅威を検出するためのインテリジェントなアプローチを提供します。このホワイト ペーパーでは、マルウェアやサービス拒否攻撃を高精度かつ短時間で検出するための特別なアプローチを使用して、脅威を分析および検出するためのデータ マイニング アプリケーションについて説明します。

ランサムウェア

ランサムウェアのような最も危険な悪意のあるソフトウェアは、サイバー犯罪者が組織のデータを暗号化し、組織に金銭を要求して復号化キーを取得するために頻繁に使用されます。このマルウェア ソフトウェアは、お金が支払われるまでシステムの画面をロックするか、ユーザーのファイルをロックするだけで、ユーザーがシステムにアクセスするのを防ぎます。現在、ランサムウェア ファミリは、クリプト ランサムウェア、感染したシステムで特定の種類のファイルを暗号化するもの、特定のオンライン決済技術を使用して消費者にお金を支払わせるものなど、さまざまな種類に分類されています。

中小企業向けのサイバーセキュリティ

中小企業では、ブロードバンドと情報技術が新しい市場に参入し、生産性と効率を向上させる 2 つの強力な要素があります。しかし、サイバー犯罪者は、セキュリティ メカニズムの能力が低く、バックアップ データや保護に関する知識が不足しているため、中小企業に焦点を当てることがよくあります。そのため、すべての中小企業は、増大するサイバー セキュリティの脅威からビジネス、顧客、およびデータを保護するためのサイバー セキュリティ ポリシーを必要としています。

IoTによるサイバーセキュリティ

IoTベースのサイバーセキュリティは、モノのインターネット内で接続されたデバイスとネットワークを保護するために使用される技術です。したがって、モノのインターネットには、コンピューティングデバイス、デジタルおよび機械機械、動物、アイテムなどの接続が含まれます。すべてのオブジェクトは一意の識別子とネットワークを介してデータを個別に転送する機能。さまざまなデバイスがインターネットに接続できるようにすることは、サイバー攻撃のように効果的に保護されていない場合、多くの主要なリスクにさらされます.

倫理的ハッキング

倫理的ハッキングとは、組織のコンピューター システム、データ、アプリケーション、またはインフラストラクチャに不正にアクセスしようとする許可された試みです。このハッキングは、悪意のあるハッカーが破壊または悪用できるシステムやネットワークをチェックすることを目的としています。同社は、システムの防御をテストするためにさまざまな活動を実行するサイバーセキュリティエンジニアを雇っています。ネットワークやシステムの安全性を強化する方法を理解するために、データを収集して調査します。

サイバー犯罪と法執行機関

サイバー犯罪の数は世界中で増加しているため、サイバー攻撃の被害者である人々や企業に正義を与えることは非常に困難になっています.そのため、各国にはサイバー犯罪を警戒する部門があり、国内と国外の両方の攻撃に対するサイバーセキュリティの状況を単に監視しています。

暗号化

データの暗号化とその後の復号化の実践は、暗号化として知られています。したがって、これは最も重要なサイバーセキュリティ ドメインです。データを保護するのに非常に役立ち、サイバー犯罪者が途中でデータを使用するのを防ぎます.犯罪者が情報を入手したとしても、暗号化されているため、データを入手することはできません。したがって、犯罪者は復号化キーを必要とします。サイバーセキュリティの専門家は、顧客データと企業を成文化して防御する暗号、アルゴリズム、およびその他の安全対策を設計するために暗号を利用するだけです。次のリンクを参照してください。 暗号とは: タイプ、ツール、およびそのアルゴリズム .

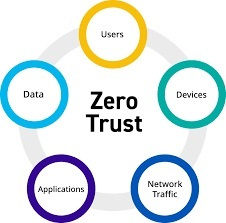

ゼロ トラスト アーキテクチャ

ゼロ トラスト アーキテクチャ (ZTA) は、正しい認証なしにユーザーとデバイスに許可を与えない安全モデルです。したがって、これは非常に安全なネットワークであるため、悪意のある攻撃は許可されません。 ZTA は、暗黙の信頼を単純に減らし、デジタル インタラクションの各フェーズを常に検証することで、組織を保護するサイバーセキュリティの戦略的アプローチです。ここでの暗黙の信頼とは、脅威アクターや悪意のある内部関係者のように一度ネットワークに接続したユーザーが、きめ細かな安全管理が欠如しているため、自由に横移動し、機密データを許可できることを意味します。

サイバー保険

サイバー保険は、サイバー攻撃や、より一般的には IT インフラストラクチャと活動に関連するリスクから企業を守るために保険をかけることができる保険の一種です。現在、サイバー攻撃は制御不能であり、そのリスクは潜在的な損失を引き起こす可能性があります。サイバー保険ポリシーの適用範囲は、データ破壊、ハッキング、盗難、恐喝、サービス攻撃の拒否、データ防御の失敗などのさまざまな損失に対する第一者の補償範囲を提供します。

サイバー保険の補償範囲は、第一者補償と第三者賠償責任補償の 2 種類があります。単品または両タイプをお選びいただき、ご購入いただけます。第一者の保険は、データ侵害による支出が発生した場合、または組織がハッキングされた場合に組織を防御するだけですが、第三者の保険は、顧客、パートナー、ベンダーがデータ侵害の発生を許可するためにあなたを使用した場合に安全を提供するだけです.

その他のサイバー セキュリティ セミナーのトピック

その他のサイバー セキュリティ セミナーのトピックのリストを以下に示します。

- 侵入検知システム。

- ネットワークセキュリティー。

- サイバー犯罪。

- プライバシーを意識した機械学習。

- サイバー脅威インテリジェンス。

- 分散システム内のデータとプライバシーの保護。

- ミッション クリティカルでタイム センシティブなネットワーク。

- 分散複合イベントの処理。

- 攻撃経路の識別。

- SDN セキュリティ。

- ムービング ターゲット ディフェンスまたは MTD。

- 分散型および協調型ファイアウォール。

- ビットコインによるマネーロンダリング。

- 脅威インテリジェンス。

- SDN または NFV セキュリティ。

- 重要インフラとインダストリー 4.0 セキュリティ。

- リンク層のセキュリティ。スマート シティ内のセキュア センシング。

- 分散分析とデータの整合性。

- 分散環境内のアクセス制御。

- ネットワーク内の評判と信頼。

- ステルス攻撃者の検出。

- 侵入検知のためのホストとネットワークのデータ相関。

- 攻撃シナリオの検出。

- 分散システム内のデータの品質。

- コンテンツ中心のネットワーキングと名前付きデータ ネットワーキング。

- DNE (分散ネットワーク環境) 内のアクセス制御。

- ソフトウェアが定義するネットワーキングとネットワーク機能の仮想化。

- 分散システム内のイベント トリガー コンピューティング。

- 応用脅威ハンティング。

- ベイジアン ネットワークによる動的脅威評価。

- SDN の分散型コントロール プレーン。

- ネットワーク機能の仮想化セキュリティ。

- ログ ファイルの異常検出。

- 車内侵入検知システム。

- セーフティ クリティカルな IoT ネットワーク内の障害モデル。

- TSN (Time Sensitive Networks) のフォールト トレランスの概念。

- ホスト アクティビティへの洞察を支援するネットワーク侵入検知。

お見逃しなく – 工学部学生向けサイバーセキュリティ プロジェクト .

したがって、これはすべて、トピックを選択するのに非常に役立つ工学部の学生向けのサイバーセキュリティプロジェクトのリストに関するものです.の サイバーセキュリティの応用 ネットワーク セキュリティとクラウド セキュリティ テクノロジーを使用して認証を処理できます。ここであなたに質問です、セキュリティシステムとは何ですか?